イーサクラシック(ETC)のプライバシー保護技術解説

はじめに

イーサクラシック(ETC)は、高速道路料金の自動徴収システムとして広く利用されています。その利便性の裏側では、利用者のプライバシー保護が重要な課題として認識されています。本稿では、イーサクラシックにおけるプライバシー保護技術について、その仕組み、対策、そして将来的な展望について詳細に解説します。本解説は、技術的な側面を重視し、専門的な知識を持つ読者を対象としています。

1. ETCシステムの概要とプライバシーリスク

ETCシステムは、車両に搭載されたETC車載器と、料金所などに設置されたETCレーンアンテナ間で無線通信を行うことで、料金徴収を自動化しています。この通信過程において、以下の情報がやり取りされます。

* **車載器ID:** 車載器を識別するための固有のID。

* **車両情報:** 車種、ナンバープレート情報など。

* **利用日時:** 料金所を通過した日時。

* **利用履歴:** 過去の利用履歴。

これらの情報は、料金徴収の効率化に不可欠ですが、同時にプライバシー侵害のリスクも孕んでいます。例えば、これらの情報が不正に取得された場合、個人の行動履歴や移動パターンが特定される可能性があります。また、車載器IDと車両情報を紐付けられることで、特定の車両を追跡することも可能になります。

2. ETCにおけるプライバシー保護技術

ETCシステムでは、プライバシー保護のために様々な技術が導入されています。以下に、主要な技術について解説します。

2.1. 暗号化技術

車載器とレーンアンテナ間の通信は、暗号化技術によって保護されています。具体的には、DES(Data Encryption Standard)やAES(Advanced Encryption Standard)などの暗号化アルゴリズムが用いられ、通信内容を第三者から解読されないようにしています。暗号化キーは定期的に更新され、セキュリティレベルを維持しています。

2.2. 匿名化技術

車載器IDを直接的に利用するのではなく、匿名化されたIDを用いることで、個人の特定を困難にしています。具体的には、ハッシュ関数を用いて車載器IDを変換し、元のIDを復元できないようにしています。この匿名化IDは、一定期間ごとに変更されることで、追跡をさらに困難にしています。

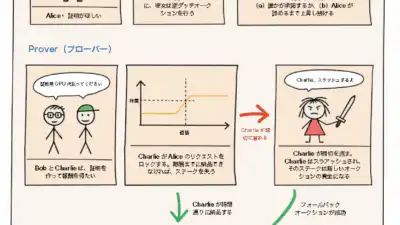

2.3. 秘匿計算技術

秘匿計算技術は、データを暗号化されたまま演算処理することを可能にする技術です。ETCシステムでは、料金計算や割引適用などの処理を、車載器IDを暗号化されたまま行うことで、プライバシーを保護しています。これにより、料金所側は個人のIDを知ることなく、適切な料金を徴収することができます。

2.4. 位置情報保護技術

ETCシステムは、料金所を通過した日時と場所の情報に基づいて、車両の移動履歴を記録しています。この位置情報は、プライバシー侵害のリスクが高いため、様々な保護技術が導入されています。例えば、位置情報を粗視化する技術や、位置情報を集約して統計データとして利用する技術などが用いられています。

2.5. アクセス制御技術

ETCシステムにアクセスできるユーザーを厳格に制限することで、不正アクセスによる情報漏洩を防いでいます。具体的には、多要素認証やアクセスログの監視などが実施されています。また、システム管理者に対しても、アクセス権限を最小限に抑えることで、内部不正のリスクを軽減しています。

3. プライバシー保護対策の具体的な実装

上記のプライバシー保護技術は、ETCシステムの様々な箇所に実装されています。以下に、具体的な実装例を示します。

3.1. 車載器側の対策

* **暗号化モジュールの搭載:** 車載器には、暗号化アルゴリズムを実行するための専用モジュールが搭載されています。このモジュールは、セキュリティ基準を満たすように設計されており、不正な改ざんを防ぐための対策が施されています。

* **匿名化IDの生成:** 車載器は、定期的に匿名化IDを生成し、レーンアンテナとの通信に利用します。匿名化IDは、ハッシュ関数を用いて車載器IDから生成され、元のIDを復元することは困難です。

* **位置情報保護機能:** 車載器は、位置情報を粗視化する機能や、位置情報を記録しない設定機能を備えています。これらの機能を利用することで、プライバシー保護レベルを向上させることができます。

3.2. レーンアンテナ側の対策

* **暗号化通信の受信:** レーンアンテナは、車載器から送信された暗号化された通信を受信し、復号化します。復号化された情報は、料金計算や割引適用などの処理に利用されます。

* **匿名化IDの管理:** レーンアンテナは、匿名化IDを管理し、個人の特定を困難にします。匿名化IDは、一定期間ごとに更新され、追跡をさらに困難にしています。

* **アクセス制御の実施:** レーンアンテナへのアクセスは、厳格なアクセス制御によって制限されています。不正アクセスを検知するための監視システムも導入されています。

3.3. ETC管理センター側の対策

* **データ暗号化:** ETC管理センターで保管されるデータは、暗号化されています。これにより、データが不正に取得された場合でも、内容を解読されることを防ぐことができます。

* **アクセスログの監視:** ETC管理センターへのアクセスログは、常に監視されています。不正アクセスを検知した場合、直ちに適切な措置が講じられます。

* **データ利用制限:** ETC管理センターで利用されるデータは、法令に基づき厳格に制限されています。プライバシー侵害のリスクを最小限に抑えるために、データ利用に関するルールが明確化されています。

4. 将来的な展望と課題

ETCシステムのプライバシー保護技術は、常に進化を続けています。将来的な展望としては、以下の点が挙げられます。

* **より高度な暗号化技術の導入:** 量子コンピュータの登場により、従来の暗号化技術が破られる可能性が指摘されています。そのため、量子コンピュータにも耐性のある、より高度な暗号化技術の導入が検討されています。

* **差分プライバシーの導入:** 差分プライバシーは、データにノイズを加えることで、個人のプライバシーを保護する技術です。ETCシステムに差分プライバシーを導入することで、統計データとして利用される位置情報のプライバシーをさらに強化することができます。

* **ブロックチェーン技術の活用:** ブロックチェーン技術は、データの改ざんを防ぐための技術です。ETCシステムにブロックチェーン技術を活用することで、データの信頼性を向上させ、プライバシー保護を強化することができます。

一方で、以下の課題も存在します。

* **技術的な複雑性:** プライバシー保護技術は、技術的に複雑であり、導入や運用に高度な専門知識が必要です。

* **コスト:** プライバシー保護技術の導入には、コストがかかります。コストとプライバシー保護レベルのバランスを考慮する必要があります。

* **法規制の整備:** プライバシー保護に関する法規制は、常に変化しています。最新の法規制に対応するために、継続的な見直しが必要です。

5. まとめ

イーサクラシック(ETC)は、利便性の高いシステムである一方で、プライバシー保護が重要な課題となります。ETCシステムでは、暗号化技術、匿名化技術、秘匿計算技術、位置情報保護技術、アクセス制御技術など、様々なプライバシー保護技術が導入されています。これらの技術は、ETCシステムの様々な箇所に実装され、プライバシー侵害のリスクを軽減しています。将来的な展望としては、より高度な暗号化技術の導入、差分プライバシーの導入、ブロックチェーン技術の活用などが挙げられます。一方で、技術的な複雑性、コスト、法規制の整備などの課題も存在します。ETCシステムのプライバシー保護技術は、常に進化を続け、より安全で信頼性の高いシステムへと発展していくことが期待されます。