暗号資産(仮想通貨)のスマートコントラクト安全性確保の方法

はじめに

暗号資産(仮想通貨)技術の進化は目覚ましく、その中心的な役割を担うのがスマートコントラクトです。スマートコントラクトは、事前に定義された条件が満たされた場合に自動的に実行されるプログラムであり、仲介者を必要とせずに取引を安全かつ効率的に行うことを可能にします。しかし、その利便性と可能性の裏側には、セキュリティ上の脆弱性が潜んでいます。スマートコントラクトのバグや脆弱性は、多額の資金損失やシステム全体の信頼性低下につながる可能性があります。本稿では、暗号資産におけるスマートコントラクトの安全性確保の方法について、技術的な側面から詳細に解説します。

スマートコントラクトの脆弱性の種類

スマートコントラクトの脆弱性は多岐にわたりますが、主なものを以下に示します。

- 再入可能性(Reentrancy):コントラクトが外部コントラクトを呼び出す際に、制御が戻る前に再度同じ関数が呼び出されることで発生する脆弱性。攻撃者はこの脆弱性を利用して、コントラクトの残高を不正に引き出す可能性があります。

- 算術オーバーフロー/アンダーフロー(Arithmetic Overflow/Underflow):数値演算の結果が、変数のデータ型で表現可能な範囲を超えた場合に発生する脆弱性。これにより、予期せぬ値が変数に格納され、コントラクトのロジックが誤動作する可能性があります。

- フロントランニング(Front Running):トランザクションがブロックチェーンに記録される前に、攻撃者がより高いガス代を支払って自分のトランザクションを優先的に実行させることで利益を得る行為。

- タイムスタンプ依存(Timestamp Dependence):ブロックのタイムスタンプを利用してロジックを決定する際に、マイナーがタイムスタンプを操作できるため、攻撃の対象となる可能性があります。

- アクセス制御の問題(Access Control Issues):特定の関数へのアクセスが適切に制限されていない場合、不正なユーザーが機密情報にアクセスしたり、重要な機能を実行したりする可能性があります。

- DoS攻撃(Denial of Service Attack):コントラクトを過剰なリクエストで埋め尽くし、正常な動作を妨害する攻撃。

- ロジックエラー(Logic Errors):コントラクトの設計や実装における論理的な誤り。

安全性確保のための開発プラクティス

スマートコントラクトの安全性を確保するためには、開発段階からセキュリティを意識したプラクティスを導入することが重要です。

- 安全なプログラミング言語の選択:SolidityはEthereumで最も一般的に使用されるスマートコントラクトのプログラミング言語ですが、Vyperなど、より安全性を重視した言語も存在します。

- コードレビューの実施:複数の開発者によるコードレビューは、潜在的な脆弱性を早期に発見する効果的な方法です。

- 静的解析ツールの利用:SlitherやMythrilなどの静的解析ツールは、コードを解析して潜在的な脆弱性を自動的に検出します。

- 形式検証(Formal Verification):数学的な手法を用いて、コントラクトの仕様と実装が一致することを確認します。

- ユニットテストの実施:コントラクトの各関数に対して、様々な入力値を用いてテストを行い、期待通りの動作を確認します。

- ファジング(Fuzzing):ランダムな入力値をコントラクトに与え、クラッシュや予期せぬ動作を引き起こす可能性のある脆弱性を発見します。

- 最小権限の原則(Principle of Least Privilege):コントラクトに必要な権限のみを付与し、不要な権限は制限します。

- チェック・エフェクト・インタラクション(Checks-Effects-Interactions)パターン:状態変数の変更を行う前に、必要なチェックを行い、変更後に外部コントラクトとのインタラクションを行います。これにより、再入可能性攻撃を防ぐことができます。

- SafeMathライブラリの利用:算術オーバーフロー/アンダーフローを防ぐために、SafeMathライブラリを使用します。

セキュリティ監査(Security Audit)の重要性

開発プラクティスに加えて、第三者機関によるセキュリティ監査は、スマートコントラクトの安全性を高める上で非常に重要です。セキュリティ監査は、専門的な知識と経験を持つ監査人が、コントラクトのコードを詳細に分析し、潜在的な脆弱性を特定します。監査報告書には、脆弱性の詳細な説明と修正方法が記載されており、開発者はこれらの情報を基にコントラクトを修正することができます。

セキュリティ監査を受ける際には、以下の点に注意する必要があります。

- 監査機関の選定:実績と評判のある信頼できる監査機関を選定します。

- 監査範囲の明確化:監査範囲を明確にし、コントラクトのすべての重要な部分が監査対象となるようにします。

- 監査報告書の確認:監査報告書を詳細に確認し、脆弱性の内容と修正方法を理解します。

- 修正の実施:監査報告書に基づいて、脆弱性を修正します。

スマートコントラクトのデプロイメントと運用におけるセキュリティ

スマートコントラクトのデプロイメントと運用においても、セキュリティ上の注意が必要です。

- Immutableコントラクトの利用:一度デプロイされたら変更できないImmutableコントラクトは、改ざんのリスクを低減します。

- アップグレード可能なコントラクトの利用:アップグレード可能なコントラクトを使用する場合は、アップグレードプロセスを慎重に設計し、セキュリティ上のリスクを最小限に抑える必要があります。

- アクセス制御の強化:コントラクトへのアクセスを厳格に制御し、不正なアクセスを防ぎます。

- モニタリングとアラート:コントラクトの動作を継続的にモニタリングし、異常なアクティビティを検知するためのアラートを設定します。

- インシデント対応計画の策定:セキュリティインシデントが発生した場合に備えて、対応計画を策定しておきます。

最新のセキュリティトレンド

スマートコントラクトのセキュリティに関する技術は常に進化しています。最新のセキュリティトレンドを把握し、適切な対策を講じることが重要です。

- 形式検証の自動化:形式検証のプロセスを自動化することで、より効率的にコントラクトの安全性を検証できるようになります。

- AIを活用した脆弱性検出:AIを活用して、コードのパターンを学習し、潜在的な脆弱性を自動的に検出する技術が開発されています。

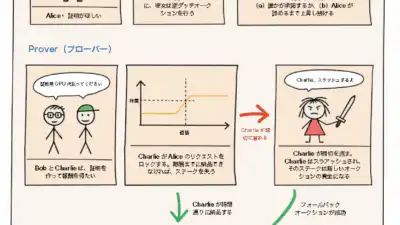

- ゼロ知識証明(Zero-Knowledge Proof):ゼロ知識証明を利用することで、プライバシーを保護しながらスマートコントラクトの安全性を高めることができます。

- マルチシグ(Multi-Signature):複数の署名が必要となるマルチシグを利用することで、不正な資金移動を防ぐことができます。

まとめ

暗号資産におけるスマートコントラクトの安全性確保は、技術的な課題と継続的な努力が必要です。開発段階からセキュリティを意識したプラクティスを導入し、第三者機関によるセキュリティ監査を受け、デプロイメントと運用においてもセキュリティ上の注意を払うことが重要です。また、最新のセキュリティトレンドを把握し、適切な対策を講じることで、スマートコントラクトの安全性を高めることができます。スマートコントラクトの安全性は、暗号資産エコシステムの健全な発展に不可欠であり、関係者全員が協力して取り組むべき課題です。