Trust Wallet(トラストウォレット)のウイルス・マルウェア感染対策ガイド

最終更新日:2024年6月15日

はじめに

近年、デジタル資産の重要性が高まる中で、仮想通貨ウォレットの安全性はユーザーにとって極めて重要な課題となっています。特に、トラストウォレット(Trust Wallet)は、世界中で多くのユーザーが利用する信頼性の高い仮想通貨管理ツールとして広く知られています。しかし、その人気ゆえに、悪意あるサイバー攻撃者が標的にされるケースも増加しています。本ガイドでは、トラストウォレットにおけるウイルスやマルウェアの感染リスクを徹底的に分析し、予防策、検出方法、対応手順を専門的な視点から解説します。

この記事は、技術的知識を持つ一般ユーザーおよび企業の情報セキュリティ担当者を対象としており、実用的なガイドラインを提供することを目的としています。以下の内容を通じて、トラストウォレットの利用において「安全」と「安心」を確保するための戦略を学びましょう。

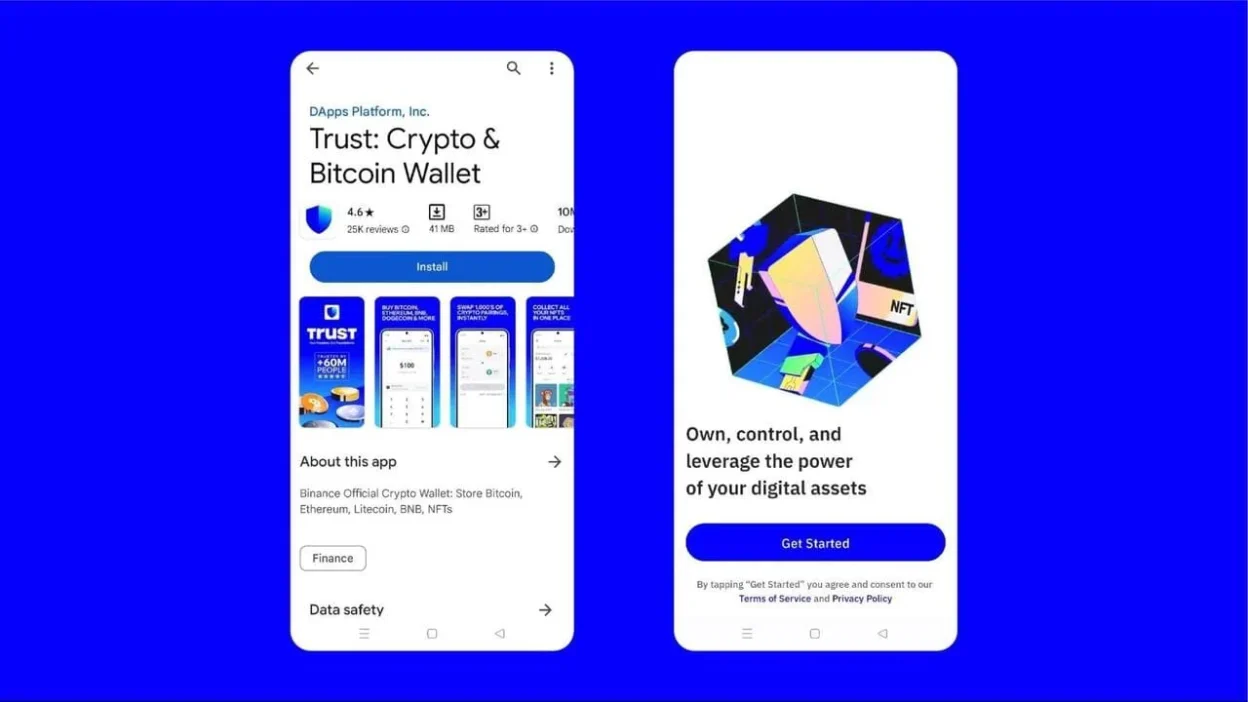

1. Trust Walletとは?基本構造と特徴

Trust Walletは、2017年に最初にリリースされ、現在はBinance(ビットコインネイション)傘下の企業として運営されている、オープンソースのマルチチェーン仮想通貨ウォレットです。主な特徴としては、以下の通りです:

- 複数のブロックチェーンに対応(Ethereum、BSC、Polygon、Solanaなど)

- 非中央集権型(デシントラライズド)設計により、ユーザー自身が鍵を所有

- スマートコントラクトとのインタラクション可能

- Web3アプリケーションとの連携が容易

- プライバシー保護機能の強化

このような設計により、ユーザーは自己責任で資産を管理できる一方で、同時にセキュリティリスクの責任も負う必要があります。特に、端末自体のセキュリティが確保されていない場合、マルウェアによる資産盗難が発生する可能性があります。

2. ウイルス・マルウェアの種類とトラストウォレットへの影響

トラストウォレット自体は、公式開発チームによって厳密なコードレビューとセキュリティテストが行われており、公式アプリ内にウイルスやマルウェアが存在する可能性は極めて低いです。しかし、ユーザーの端末環境や使用習慣によって、以下のような悪意のあるソフトウェアが関与してリスクが高まります。

2.1 フィッシングマルウェア

フィッシングマルウェアは、偽のウェブサイトやアプリを装い、ユーザーの秘密鍵(マスターキー)やパスワードを盗み取るタイプの脅威です。たとえば、「Trust Walletのログイン画面」と見せかけて、ユーザーに情報を入力させる詐欺サイトが存在します。これらのサイトは、トラストウォレットのロゴやデザインを模倣しており、非常に本物に近い仕様になっています。

2.2 キーロガー(Keylogger)

キーロガーは、ユーザーが入力する文字列(例:ウォレットの復元フレーズ、パスワード、メールアドレス)を記録するマルウェアです。この情報が第三者に流出すると、ウォレットの完全な不正アクセスにつながります。特に、Android端末やWindowsPCにインストールされた無名アプリがよく該当します。

2.3 モバイルバンキングトロイの木馬(Mobile Banking Trojan)

一部の悪意あるアプリは、トラストウォレットの操作を模倣する形で、ユーザーの資金移動を傍受したり、勝手に送金を行ったりする機能を持っています。これにより、ユーザーは自分の資産が減っていることに気づかず、被害が拡大することがあります。

2.4 クロスプラットフォームマルウェア

近年、スマートフォンとパソコン間でのデータ連携が進む中で、マルウェアが複数端末に展開されるケースが増えています。例えば、Android端末にインストールされたマルウェアが、接続したPCのトラストウォレットバックアップファイルを読み取り、復元フレーズを抽出するといった攻撃も確認されています。

3. ウイルス・マルウェア感染の兆候と検出方法

マルウェアに感染しているかどうかを早期に把握することは、被害を最小限に抑える鍵です。以下の症状に気づいた場合は、即座に行動を起こす必要があります。

3.1 端末の異常な挙動

- 電池消費が急激に増加

- 端末の起動が遅くなる

- 不要なアプリが自動でインストールされる

- 通知が頻繁に表示される(特に信頼できない送信元)

3.2 アプリの不審な動作

- Trust Walletが突然再起動する

- 正しいパスワードを入力してもログインできない

- 送金先のアドレスが勝手に変更されている

- トークンの残高が減少しているが、送金履歴がない

3.3 検出ツールの活用

以下のセキュリティツールを使用することで、マルウェアの存在を確認できます:

- Malwarebytes(Windows/Mac)

- Bitdefender Mobile Security(Android)

- Avast Mobile Security(Android/iOS)

- Google Play Protect(Android標準機能)

これらのツールは定期的なスキャンを実行し、未知のアプリや不審なネットワーク通信を検知します。特に、Google Play Store以外からのアプリインストールは、マルウェア感染の主要な原因であるため、注意が必要です。

4. 防御戦略:トラストウォレット利用におけるセキュリティ強化ガイド

マルウェアの感染を防ぐには、事前の予防と継続的な監視が不可欠です。以下のステップを実行することで、高度な防御体制を構築できます。

4.1 公式アプリの利用のみを徹底

トラストウォレットの公式アプリは、Apple App StoreまたはGoogle Play Storeからダウンロードするべきです。サードパーティのアプリストアや、Webサイトから直接ダウンロードしたアプリは、改ざんやウイルスが含まれている可能性が非常に高いです。

4.2 認証の多要素化(2FA)の導入

トラストウォレットでは、メールアドレスや電話番号による認証が可能です。さらに、次世代の2段階認証(2FA)として、Authenticatorアプリ(Google Authenticator、Authyなど)の利用を推奨します。これにより、パスワードだけではログインできないようにし、不正アクセスを防止できます。

4.3 復元フレーズの物理保管

トラストウォレットの復元フレーズ(12語または24語)は、ウォレットの「命」です。絶対にデジタル形式で保存しないでください。紙に印刷し、防火・防水対策の施された安全な場所(例:金庫、暗所)に保管しましょう。また、家族や友人に共有しないことが必須です。

4.4 定期的なバックアップと検証

定期的にウォレットのバックアップを作成し、別の端末で復元できるかをテストしてください。バックアップファイルが破損していないか、復元時に問題が発生しないかを確認することで、万が一の際の対応力を高められます。

4.5 セキュリティソフトの導入と更新

スマートフォンやパソコンに、信頼できるウイルス対策ソフトをインストールし、常に最新の定義ファイルを適用するようにしましょう。特に、自動更新機能を有効にしておくことが重要です。

4.6 不要なアプリの削除と権限の見直し

インストール済みのアプリの中から、使わないものや信頼できないものは早急にアンインストールしてください。また、各アプリが取得している権限(カメラ、位置情報、連絡先など)を定期的に確認し、不要な権限は削除するようにしましょう。

5. 感染後の緊急対応手順

万が一、マルウェアに感染したと判断された場合、以下の手順を素早く実行してください。

- すぐにウォレットの使用を停止する:送金や操作を一切行わない。

- 端末を隔離する:Wi-FiやBluetoothをオフにし、ネットワークから切断する。

- ウイルス対策ソフトでフルスキャンを実行する:すべての端末に対してスキャンを行う。

- 公式アプリを再インストールする:過去のアプリを完全に削除し、公式ストアから再度ダウンロード。

- ウォレットの復元フレーズを使って新しい端末に復元する:信頼できる端末で復元作業を行う。

- すべての関連サービスのパスワードを再設定する:メール、銀行口座、二段階認証アプリなど。

- 資産の状態を確認する:送金履歴や残高が正常かどうかをチェック。

上記の手順を完了後、必要に応じて警察や金融機関に報告を行うことも検討してください。

6. 今後の展望:セキュリティの進化とユーザー教育

仮想通貨の普及が進む中で、サイバー犯罪の手法も高度化しています。トラストウォレットの開発チームは、日々のアップデートを通じて、新たな脅威に対応しています。たとえば、最近のバージョンでは、ユーザーの操作をリアルタイムで監視する「行動分析モニタリング」機能が導入され、異常な送金を自動検出する仕組みが整備されています。

一方で、最も重要なのは「ユーザーの意識改革」です。技術的な対策に頼るだけでなく、自己防衛意識を持つことが、真のセキュリティの基盤となります。教育プログラムの普及、企業内のセキュリティ研修、家庭での子供向けのデジタルリテラシー教育など、社会全体での取り組みが求められています。

まとめ

本ガイドでは、トラストウォレットにおけるウイルス・マルウェア感染のリスクと、その予防・対策方法について、技術的かつ実践的な視点から詳しく解説しました。トラストウォレット自体は、公式開発チームによる厳格なセキュリティ管理体制のもと、安全に利用可能なツールですが、ユーザーの端末環境や使用習慣が根本的なリスク要因となることを認識する必要があります。

ウイルスやマルウェアに感染するリスクをゼロにすることはできませんが、適切な予防策と迅速な対応により、被害を大幅に低減することが可能です。公式アプリの利用、復元フレーズの物理保管、2段階認証の導入、定期的なスキャンと権限管理——これらを日常のルーティンとして実行することで、ユーザーは仮想通貨資産を安全に保有することができます。

最後に、仮想通貨の管理は「技術の使い方」ではなく、「責任の持ち方」であることを忘れてはなりません。安心して利用するためには、自分自身が最前線の守り手であるという意識を持つことが何よりも大切です。

安全な仮想通貨ライフを、あなた自身で守りましょう。