Trust Wallet(トラストウォレット)の二段階認証を設定する手順

近年、デジタル資産の取引が急速に普及する中で、ユーザーの資産を守るためのセキュリティ対策はますます重要になっています。特に、ビットコインやイーサリアムなどの仮想通貨を保有するユーザーにとって、ウォレットの安全性は生命線とも言えるでしょう。そのような背景から、信頼性の高いマルチチェーンウォレットである「Trust Wallet(トラストウォレット)」は、多くのユーザーに支持されています。本記事では、Trust Walletにおける二段階認証(2FA: Two-Factor Authentication)の設定手順について、詳細かつ専門的な視点から解説します。

1. 二段階認証とは何か?

二段階認証(2FA)は、ユーザーの本人確認を強化するためのセキュリティプロトコルです。従来のパスワードだけによるログイン方式では、パスワードの漏洩やブルートフォース攻撃のリスクが常に存在します。これに対して、2FAは「何を持っているか」(物理デバイスやアプリ)、または「誰であるか」(生体認証)といった追加の認証要素を組み合わせることで、不正アクセスを大幅に防ぐことができます。

Trust Walletでは、主に「Google Authenticator」や「Authy」などの認証アプリを使用した時間ベースのワンタイムパスワード(TOTP: Time-based One-Time Password)方式が採用されています。この方式は、一定時間ごとに変更される一時的なコードを発行し、それによってログイン時に追加の認証を行う仕組みです。

2. Trust Walletの二段階認証の利点

Trust Walletに二段階認証を導入することで、以下のメリットが得られます:

- アカウントの盗難防止:パスワードのみでは不正アクセスが可能ですが、2FAを導入することで、第三者がパスワードを取得しても認証コードがなければログインできません。

- 資産の保護:仮想通貨の送金や取引を行う際、2FAが有効な状態であれば、悪意ある人物がアカウントを乗っ取るリスクが極めて低くなります。

- 多様な認証方法の選択肢:Trust Walletは、認証アプリだけでなく、メールアドレスやSMSによる認証もサポートしており、ユーザーの利用環境に応じた柔軟な設定が可能です。

- 国際基準に準拠したセキュリティ設計:2FAの実装は、世界標準であるRFC 6238に基づいたTOTP方式を採用しており、信頼性と互換性に優れています。

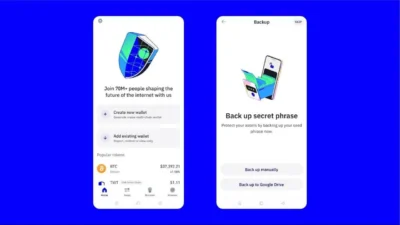

3. 二段階認証の設定手順(ステップバイステップ)

以下に、Trust Walletアプリ上で二段階認証を設定するための具体的な手順を、丁寧にご説明します。この手順は、AndroidおよびiOS両方の端末に対応しています。

3.1. Trust Walletアプリの起動とログイン

まず、スマートフォンにインストール済みのTrust Walletアプリを開きます。アプリのホーム画面に表示された「ログイン」ボタンをタップし、既存のウォレットのパスワードを入力してログインを行います。

ログイン成功後、トップページに移動します。ここから「設定(Settings)」メニューにアクセスします。

3.2. 設定メニューから「セキュリティ」を選択

ホーム画面右下にある「三本線」アイコン(メニューボタン)をタップし、「設定」を選択します。設定画面では、複数のカテゴリが表示されます。その中から「セキュリティ(Security)」を選択してください。

セキュリティ設定画面では、以下の項目が表示されます:

- 二段階認証(2FA)

- パスワードリセットのためのリカバリーフレーズ

- デバイスのロック設定

- 通知の設定

3.3. 「二段階認証」のオンに切り替え

「二段階認証」の項目をタップすると、設定オプションが開きます。ここで、「有効にする(Enable 2FA)」のスイッチをオンにします。

スイッチをオンにすると、次に「認証方法の選択」画面が表示されます。ここでは以下の3つのオプションが提示されます:

- 認証アプリ(Google Authenticator / Authyなど)

- メールアドレスによる認証

- SMSによる認証(電話番号)

最も推奨されるのは「認証アプリ」の選択です。理由は、メールやSMSには、フィッシング攻撃やキャリアの脆弱性によるリスクがあるため、より安全な手段として認証アプリが最適です。

3.4. 認証アプリの設定(例:Google Authenticator)

「認証アプリ」を選択した場合、画面にQRコードが表示されます。このコードは、特定のアカウントと関連付けられた秘密鍵を含んでおり、認証アプリがそれを読み取ることで、同じタイミングで一時的なコードを生成できます。

次に、スマートフォンに「Google Authenticator」または「Authy」をインストールしていることを確認してください。どちらも無料で利用でき、iOS・Android両方に対応しています。

認証アプリを開き、「+」ボタンをタップし、「カメラでスキャン」または「手動入力」を選択します。ここでは「カメラでスキャン」を選択し、Trust Walletから表示されたQRコードを読み取ります。

QRコードの読み取りが成功すると、自動的にアカウント名(例:Trust Wallet – user@example.com)と秘密キーが認証アプリに登録され、以降30秒ごとに新しいワンタイムパスワードが生成されるようになります。

3.5. 認証コードの入力と確認

Trust Walletの設定画面に戻ると、認証アプリで生成された6桁のコードを入力する欄が表示されます。このコードは、現在有効な一時的なものであり、次の30秒後に変更されます。

認証アプリの画面から最新のコードを確認し、それを入力して「確認(Verify)」ボタンをタップします。

コードが正しければ、設定完了メッセージが表示され、「二段階認証が有効になりました」というステータスが更新されます。

3.6. リカバリーフレーズのバックアップ(必須)

2FAを有効化した時点で、重要な警告が表示されます。それは、「もし認証アプリを再インストールしたり、スマホを紛失した場合、リカバリーフレーズ(復元フレーズ)が必要になる」というものです。

Trust Walletでは、最初にウォレットを作成した際に生成された12語または24語のリカバリーフレーズが、アカウントの完全な復旧に不可欠です。したがって、2FAの設定後は、必ずこのフレーズを安全な場所(紙媒体や専用の暗号化保管庫など)に記録し、第三者に見せないよう厳重に管理することが求められます。

4. セキュリティ上の注意点

二段階認証の設定は非常に効果的ですが、誤った使い方をすると逆効果になる可能性もあります。以下に、特に注意すべき点を挙げます。

- リカバリーフレーズの漏洩を避ける:リカバリーフレーズは、一度もインターネット上に公開しないようにしましょう。クラウドストレージやメールに保存するのは危険です。

- 認証アプリのバックアップを取る:Google Authenticatorの場合、データは端末に保存されるため、スマホの交換や初期化時にはデータが失われます。Authyのようにクラウド同期可能なアプリを使うことで、より安心です。

- 信頼できないアプリやサイトへのリンクをクリックしない:フィッシングサイトが「2FAの設定が必要です」と偽ってユーザーを誘導することがあります。公式サイトやアプリからのみ操作を行うように心がけましょう。

- 複数の2FA方法を併用しない:一部のユーザーは、メールとSMSの両方で2FAを設定しようとするケースがありますが、これはセキュリティの冗長性を損なうリスクがあります。基本的には一つの方法に統一することが望ましいです。

5. 2FAの有効期間と再設定の必要性

Trust Walletの二段階認証は、一度設定すれば永続的に有効です。ただし、以下の状況では再設定が必要になることがあります:

- スマートフォンの交換や初期化

- 認証アプリの削除または再インストール

- アカウントの再ログインが必要になった場合

これらの場合は、リカバリーフレーズを使ってアカウントを復元し、再度2FAを設定する必要があります。そのため、事前の準備が極めて重要です。

6. 結論

Trust Walletにおける二段階認証の設定は、仮想通貨保有者にとって不可欠なセキュリティ対策です。単なるパスワードの強化を超えて、物理的なデバイスや認証アプリという第二の認証層を導入することで、不正アクセスのリスクを劇的に低下させることができます。本記事では、2FAの意味、利点、そして具体的な設定手順を詳細に解説しました。また、リカバリーフレーズの管理や、認証アプリの選択に関する注意点も併せて述べました。

デジタル資産の管理は、責任ある行動と情報の正確な理解が求められます。2FAの設定は、ただの操作ではなく、自身の財産を守るための第一歩です。正しい知識を持ち、慎重な運用を心がけることで、安心かつ自由な仮想通貨ライフを実現できます。

最後に、本設定はあくまでガイドラインであり、個人の環境や使用習慣に応じて柔軟に調整することをおすすめします。信頼できる情報源から学び、継続的なセキュリティ意識を持つことが、長期的な資産保護の鍵となります。

まとめ:Trust Walletの二段階認証は、資産の安全な管理を実現するための基本的なセキュリティ機能です。設定手順はシンプルながら、その重要性は計り知れません。リカバリーフレーズの保管、認証アプリの選択、フィッシング攻撃の回避など、さまざまな側面を意識しながら設定を行うことで、ユーザーは自らのデジタル財産を確実に守ることができるのです。